Описание

ЛУЧШИЙ ПЛАГИН БЕЗОПАСНОСТИ И БРАНДМАУЭР ДЛЯ WORDPRESS

All-in-One Security (AIOS) — это плагин безопасности, разработанный специально для WordPress, который предоставлен вам командой UpdraftPlus.

Клиенты любят All-In-One Security, потому что он прост в использовании и многое делает бесплатно.

All-In-One Security предоставляет вам Инструменты защиты входа, чтобы держать ботов на расстоянии и защитить ваш сайт от атак методом перебора.

Наш Web Application Firewall обеспечивает автоматическую защиту от угроз безопасности.

Функции защиты контента защищают то, над созданием чего вы так упорно трудились; All-In-One Security устраняет спам в комментариях и предотвращает кражу вашего контента другими веб-сайтами с помощью таких функций, как защита от iFrame и защита от копирайтинга.

Все еще сомневаетесь?

- В настоящее время мы являемся единственным плагином безопасности WordPress с 5-звездочным пользовательским рейтингом на более чем 1 миллионе установок.

- Наша команда безопасности ведет список известных эксплойтов, активно создает средства защиты от них и одновременно выпускает их в виде новых правил брандмауэра для бесплатных и платных клиентов.

- Мы уже являемся номером один в мире по резервному копированию, поэтому вы знаете, что можете доверить нам и безопасность вашего сайта.

НАБОР ФУНКЦИЙ БЕЗОПАСНОСТИ ВХОДА

Защитите себя от атак методом перебора и держите ботов на расстоянии. All-In-One Security поднимает стандартные функции безопасности входа в WordPress на совершенно новый уровень.

- Соответствует рекомендациям. All-In-One Security определяет, имеет ли учетная запись имя пользователя по умолчанию «admin» или у пользователя одинаковые логин и отображаемое имя, предлагая пользователю изменить это для обеспечения большей безопасности.

- Скрытие страницы входа в систему от ботов: Настройте пользовательский URL для страницы входа в систему WordPress ‘Admin’, чтобы ботам было сложнее ее найти.

- Изменить префикс

wp_по умолчанию: хакеры используют автоматизированный код для атаки на веб-сайты, подобные вашему. Усложните им жизнь и защитите свой сайт с помощью этой простой, но эффективной функции безопасности AIOS. - Блокировка входа: Внешние пользователи, совершившие несколько попыток входа, могут быть заблокированы на заданный период времени. Вы также можете заблокировать пользователей с недействительными именами. Просмотрите список всех заблокированных пользователей и разблокируйте их одним щелчком мыши.

- Отчетность: All-In-One Security предоставляет обширную информацию о пользователях веб-сайта. Просматривайте активность по имени пользователя, IP-адресу, датам и времени входа и выхода из системы. Просмотрите список пользователей, вошедших в систему в данный момент, и список всех неудачных попыток входа.

- Принудительный выход из системы. Убедитесь, что пользователи не остаются в системе на неопределенный срок. С помощью All-In-One Security вы можете принудительно вывести из системы для всех пользователей по истечении заданного периода времени.

- Верификация роботом: Для дополнительной безопасности и предотвращения спам-регистраций внедрите на страницы регистрации турникет Cloudflare, Google reCAPTCHA, простую математическую CAPTCHA или honeypot, или включите вместо этого ручное одобрение учетных записей пользователей.

- Остановка перечисления пользователей: запретить внешним пользователям и ботам получать информацию о пользователях через постоянную ссылку автора.

- Двухфакторная аутентификация. All-In-One Security TFA поддерживает Google Authenticator, Microsoft Authenticator, Authy и многие другие.

- Инструмент для определения стойкости пароля: рассчитывает, сколько времени потребуется для взлома вашего пароля методом грубой силы.

- Общая блокировка посетителей Переведите ваш сайт в «режим обслуживания» и заблокируйте внешний интерфейс для всех посетителей. Это может быть полезно при выполнении внутренних задач, таких как обновление сайта или исследование угроз безопасности.

- Расширенная функция безопасности WordPress Соли: All-In-One Security добавляет 64 новых символа в WordPress Соли и изменяет их еженедельно, что еще больше усложняет задачу хакеров по взлому паролей WordPress ваших пользователей.

БРАНДМАУЭР & ПАКЕТ БЕЗОПАСНОСТИ ЗАЩИТЫ ФАЙЛОВ

Брандмауэр веб-приложений (WAF) — это первая линия обороны вашего сайта, защищающая его путем мониторинга трафика и блокировки вредоносных запросов.

- Постепенная активация настройки брандмауэра: они варьируются от базовых, промежуточных и продвинутых.

- Автоматическая защита от новейших угроз: Наша команда ведет список известных эксплойтов, активно создавая средства защиты от них, которые затем выпускаются в виде новых правил брандмауэра для бесплатных и платных клиентов.

- Черный список 6G: All-In-One Security включает правила брандмауэра ‘Черный список 6G’, защищая ваш сайт от известного списка вредоносных URL-запросов, ботов, спам-рефереров и других атак (любезно предоставлено Perishable Press).

- Защита от поддельных ботов Google. Боты, выдающие себя за сканеры Google, могут украсть ваш контент и засорить вашу веб-страницу спамом в комментариях. Защититесь от него с помощью брандмауэра веб-приложений All-In-One Security.

- Функциональность черного списка: Запрет пользователей по IP-адресу, диапазону IP-адресов или путем указания пользовательских агентов.

- Предотвращение DDOS-атак: не позволяйте злоумышленникам выполнять DDOS-атаки через известную уязвимость в функции проверки уведомлений WordPress XML-RPC.

- Предотвращение хотлинкинга изображений. Защитите пропускную способность сервера и контент вашего веб-сайта, запретив другим сайтам использовать ваши изображения с помощью хотлинкинга.

- Защита от межсайтового скриптинга (XSS): All-In-One Security предотвращает внедрение злоумышленниками вредоносного скрипта на ваш сайт через специальный файл cookie.

- Обнаружение изменений файлов: Сканеры безопасности предупреждают вас об изменениях файлов в системе WordPress, чтобы вы могли понять, является ли изменение законным или подозрительным, и провести соответствующее расследование.

- Запрет редактирования файлов PHP: Защитите свой PHP-код, отключив возможность редактирования файлов в области администрирования WordPress.

- Оповещения о настройках разрешений: Определите файлы или папки, в которых настройки разрешений небезопасны, и исправьте их одним щелчком мыши.

- Возможность создания пользовательских правил: Опытные пользователи могут добавлять пользовательские правила для блокирования доступа к различным ресурсам на вашем сайте.

- Предотвращение доступа: Предотвращение доступа внешних пользователей к файлам readme.html, license.txt и wp-config-sample.php вашего сайта WordPress.

ПАКЕТ БЕЗОПАСНОСТИ ЗАЩИТЫ СОДЕРЖИМОГО

Избавьтесь от спама, защитите свой контент WordPress и свой рейтинг в поисковых системах с помощью этих важных функций безопасности от All-In-One-Security.

- Предотвращение спама в комментариях : Веб-страницы, засоренные спам-комментариями, наносят ущерб вашему бренду, влияют на пользовательский опыт и SEO.

Система All-In-One Security останавливает спам в самом его источнике, предотвращая появление комментариев с других доменов. AIOS автоматически и навсегда блокирует IP-адреса спамеров. Владельцы сайтов могут использовать Cloudflare Turnstile или Google reCAPTCHA для уменьшения спама в комментариях и блокировки вредоносных пользователей одним щелчком мыши. - Защита от iFrame: предотвращение воспроизведения вашего контента другими сайтами через «iFrame» — полезная функция безопасности, которая защищает вашу интеллектуальную собственность и посетителей вашего сайта.

- Защита от копирования: запретите пользователям красть ваш контент, отключив функцию щелчка правой кнопкой мыши, выбора и копирования текста.

- Отключение RSS и Atom Feeds: RSS и Atom Feeds могут использоваться ботами для «клонировать» содержимого вашего сайта и представления его как своего собственного. Данная функция предотвращает это, отключая RSS и Atom Feeds на вашем сайте.

НОВЕЙШИЕ И ОБЩИЕ ФУНКЦИИ БЕЗОПАСНОСТИ

- Журнал аудита: журнал аудита All-In-One Security дает администраторам возможность просматривать события, происходящие на их сайте WordPress. Они могут увидеть, не происходит ли что-то странное, и обнаружить риски безопасности. Например, вы можете узнать, был ли плагин или тема добавлены, удалены, обновлены, активированы или деактивированы без вашего ведома или согласия.

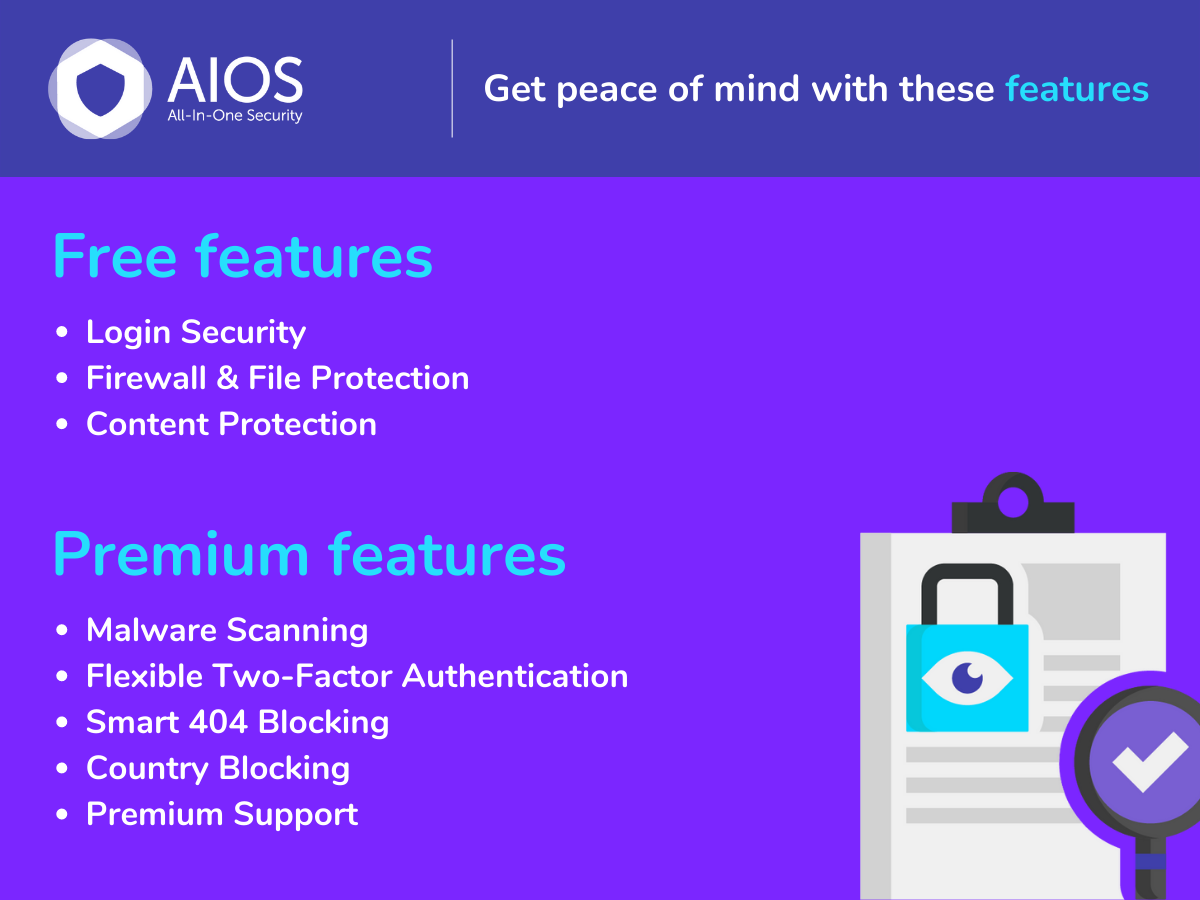

ЗАИНТЕРЕСОВАНЫ В AIOS PREMIUM?

Для еще большей защиты рассмотрите вариант All-In-One Security (AIOS) Premium. Это один из самых эффективных и комплексных плагинов WordPress Security на рынке, который расширяет возможности «Бесплатного»:

СКАНИРОВАНИЕ ВРЕДОНОСНЫХ ПРОГРАММ (только Премиум)

Случайно обнаружить, что безопасность вашего сайта нарушена из-за вредоносного ПО, будет слишком поздно.

Вредоносное ПО может оказать существенное влияние на рейтинг в поисковой выдаче. Оно может замедлить работу вашего сайта, получить доступ к данным клиентов, отправлять нежелательные электронные письма, изменять содержимое вашего сайта или препятствовать доступу пользователей к нему.

- Предупреждает о внесении в черный список: поисковые системы могут очень быстро внести в черный список сайт, взломанный с помощью вредоносного кода. All-In-One Security Premium ежедневно отслеживает статус вашего сайта и предупреждает вас, если вы попали в черный список.

- Уведомление, если что-то не так: мы уведомим вас о любых проблемах с вредоносным ПО в течение 24 часов, чтобы вы могли принять меры, пока не стало слишком поздно.

- Мониторинг времени отклика: вы сразу же узнаете, если время отклика веб-сайта ухудшится.

- Мониторинг времени работы: All-In-One Security проверяет время работы сайта каждые 5 минут. Мы уведомим вас, если ваш сайт/сервер упадет.

- Гибкое управление: регистрируйте и удаляйте сайты WordPress с проверки безопасности в любое время.

- Отчеты о безопасности: отчеты по безопасности доступны на странице «Моя учётная запись» или непосредственно по электронной почте.

УДОБНАЯ ДВУХФАКТОРНАЯ АУТЕНТИФИКАЦИЯ (ТОЛЬКО ПРЕМИУМ)

TFA доступен в наших бесплатных пакетах. All-In-One Security Premium обеспечивает совершенно новый уровень контроля над тем, как применяется TFA.

- Настройка для конкретной роли: сделайте TFA обязательным для определенных ролей, например, для ролей администратора и редактора.

- Требовать TFA после заданного периода времени: например, вы можете потребовать, чтобы все администраторы имели TFA, как только их учётной записи исполнится неделя.

- Доверенные устройства: запрашивайте TFA через заданное количество дней для доверенных устройств, а не при каждом входе в систему.

- Анти-бот защита: опция для скрытия существования форм на страницах входа в WooCommerce, если JavaScript не активен.

- Настройте макет дизайна: настройте дизайн TFA таким, чтобы он соответствовал вашему существующему веб-дизайну.

- Аварийные коды: создайте одноразовый аварийный код, чтобы разрешить доступ, если ваше устройство потеряно.

- Совместимость с мультисайтами: совместимость с многосайтовыми сетями и дочерними сайтами WordPress.

- Поддержка форм входа: поддержка WooCommerce и Affiliates-WP, Elementor Pro, bbPress и всех сторонних форм входа без необходимости дополнительного кодирования. Также совместим с ‘Theme my Login’

УМНАЯ БЛОКИРОВКА 404 (ТОЛЬКО ПРЕМИУМ)

Ошибки 404 возникают, когда кто-то неправильно вводит URL-адрес, но их также генерируют хакеры, ищущие слабые места в системе безопасности вашего сайта.

- Блокировка ботов, выдающих 404 ошибки: All-In-One Security Premium автоматически и навсегда блокирует IP-адреса ботов и хакеров на основании количества выдаваемых ими 404 ошибок.

- Отчетность: удобные диаграммы позволяют узнать, сколько 404 ошибок произошло и какой IP-адрес или страна их создает

БЛОКИРОВКА ПО СТРАНАМ (ТОЛЬКО ПРЕМИУМ)

Большинство атак на безопасность исходит из нескольких стран, поэтому большинство нападений можно предотвратить с помощью нашего инструмента блокировки по странам.

* Блокировать трафик на основе страны происхождения: All-In-One Security Premium использует базу данных IP-адресов, точность которой составляет 99,5%.

* Блокировать трафик на определенные страницы: Блокируйте доступ ко всему сайту WordPress или к отдельным страницам.

* Белые списки некоторых пользователей из заблокированных стран: Внесите IP-адреса или диапазоны IP-адресов в белый список, даже если они относятся к заблокированной стране.

ПРЕМИУМ ПОДДЕРЖКА

- Неограниченная поддержка: персональная поддержка по электронной почте по мере необходимости.

- Самое быстрое время ответа: мы предлагаем время ответа в течение трех дней. 99% клиентов All-In-One Security Premium получают ответ на

свой запрос в течение 24 часов.

Поддержка плагина

- Если у вас есть вопрос или проблема с плагином All-In-One Security, опубликуйте запись на форуме поддержки, и мы вам поможем. Премиум-клиенты могут напрямую обращаться с вопросами к команде через сайт aiosplugin.com

Разработчики

- Если вы разработчик и вам нужны дополнительные хуки или фильтры для этого плагина, сообщите нам об этом.

Переводы

- Плагин All-In-One Security может быть переведен на любой язык.

В настоящее время доступны переводы:

- Английский

- Немецкий

- Испанский.

- Французский

- Венгерский

- Итальянский

- Шведский

- Русский

- Китайский

- Португальский (Бразилия)

- Персидский

Политика Конфиденциальности

Этот плагин может собирать IP-адреса в целях безопасности, например, для защиты от угроз входа в систему методом перебора и вредоносной активности.

Собранная информация хранится на вашем сервере. Никакая информация не передается третьим лицам или на удаленные серверы.

Применение

Перейдите в меню настроек после активации плагина и следуйте инструкциям.

Блоки

Этот плагин предоставляет 1 блок.

- All-In-One Security (AIOS) – Security and Firewall

Установка

Чтобы начать делать свой сайт WordPress более безопасным:

- Загрузите файл all-in-one-wp-security.zip со страницы Плагины->Добавить новый в панели администратора WordPress.

- Активируйте плагин используя меню ‘Плагины’ в WordPress

- Перейдите в меню «Настройки» в разделе «Безопасность WP» и начните активировать функции безопасности плагина.

Часто задаваемые вопросы

-

Как поддерживается система All-In-One Security (AIOS)?

-

Пользователи «бесплатной» AIOS могут получить поддержку на этой странице. Выберите «Поддержка» на вкладке выше и опубликуйте тему. Мы стараемся отвечать на все запросы в течение 24 часов в течение рабочей недели.

-

Совместим ли All-In-One Security с другими плагинами?

-

Да. AIOS работает без проблем с большинством популярных плагинов WordPress.

-

Регулярно ли обновляется All-in-One-Security?

-

Да. Безопасность WordPress — это то, что развивается с течением времени. Мы регулярно обновляем AIOS новыми функциями безопасности (и, при необходимости, исправлениями), поэтому вы можете быть уверены, что ваш сайт будет пользоваться новыми методами защиты до тех пор, пока они вам нужны.

-

Будет ли All-In-One Security замедлять работу моего сайта?

-

Нет.

-

Решение за вами. «Бесплатный» AIOS включает в себя брандмауэр веб-приложений, комплексные средства защиты входа в систему, включая двухфакторную аутентификацию, и все последние рекомендуемые методы и способы обеспечения безопасности WordPress.

Но если ваш WordPress-сайт является бизнес-сайтом, если он демонстрирует то, чем вы занимаетесь, или кто вы есть, мы обычно рекомендуем AIOS Premium. Цены начинаются всего от $70 в год. -

AIOS Premium сканирует ваш веб-сайт WordPress на наличие вредоносных программ, а также отслеживает время отклика и время безотказной работы вашего сайта, уведомляя вас о любых проблемах в течение 24 часов. Клиенты AIOS Premium также получают практическую поддержку по электронной почте (а не через форумы поддержки WP).↵

Дополнительные инструменты безопасности включают Блокировку Страны, Умную блокировку ошибок 404 и Расширенную Двухфакторную Аутентификацию.↵

Дополнительную информацию можно найти на нашем веб-сайте All-In-One Security. -

В интернет-магазине приобретите предпочитаемую подписку. После завершения покупки вам на почту будет отправлена ссылка для скачивания плагина. Вы также можете перейти по ссылке на странице «Моя учетная запись».↵

После загрузки zip-файла установите и активируйте плагин через WP Admin-> Плагины-> Добавить новый-> Загрузить плагин.↵

Премиум расширяет бесплатную версию. Поэтому вы должны оставить бесплатную версию установленной и активной. Вам также будет предложено ввести имя пользователя и пароль AIOS для подключения вашего сайта к лицензиям. Это позволит плагину получать обновления. -

Да, вам необходимо установить и активировать бесплатную версию плагина перед установкой Premium. Плагин Premium — это дополнение, которое требует наличия бесплатной версии.

-

Работает ли All-In-One Security с многосайтовыми сетевыми установками?

-

Да, AIOS Premium совместим с мультисайтами WordPress. Для многосайтовых сетей защита будет применяться к сети в целом, а консоль и настройки будут доступны на главном сайте многосайтовой сети WordPress.

-

Может ли плагин безопасности WordPress остановить все атаки на мой сайт?

-

Не существует 100% гарантии, что плагин безопасности сможет защитить от всех атак, так как всегда существует вероятность появления неизвестных уязвимостей WordPress или других непредвиденных факторов, а злоумышленники всегда стремятся разработать новые способы обхода защиты. Тем не менее, All-In-One Security обеспечивает хорошую защиту от известных методов атак, и постоянно развивается для мониторинга и улучшения защиты.

-

Работает ли All-In-One Security на всех серверах и хостах?

-

AIOS должен быть совместим с большинством хостов, если только хост специально не ограничил использование плагинов безопасности. Аналогично, некоторые функции могут не работать на некоторых серверах, особенно на платформах Windows/IIS. Функции, использующие файл ‘.htaccess’, не будут применяться на сервере Windows IIS или сервере NGINX (но в настоящее время ведется разработка по переносу этих средств защиты на все серверы).

-

Для сайтов разработки и тестирования требуется собственная лицензия, если требуются обновления плагина.↵

Однако эти сайты могут быть отключены от лицензии, когда они выполнили свою задачу. Вы можете отключить лицензию через страницу WP Admin->Plugins, и она будет доступна для переназначения на другой сайт. -

Соответствует ли плагин All In One Security & Firewall GDPR и другим законам о конфиденциальности?

-

Подробнее о соответствии GDPR читайте здесь: https://aiosplugin.com/privacy-policy/ .

Отзывы

Участники и разработчики

«All-In-One Security (AIOS) – Security and Firewall» — проект с открытым исходным кодом. В развитие плагина внесли свой вклад следующие участники:

Участники«All-In-One Security (AIOS) – Security and Firewall» переведён на 12 языков. Благодарим переводчиков за их работу.

Перевести «All-In-One Security (AIOS) – Security and Firewall» на ваш язык.

Заинтересованы в разработке?

Посмотрите код, проверьте SVN репозиторий, или подпишитесь на журнал разработки по RSS.

Журнал изменений

5.2.9 — 06/Mar/2024

- FIX: Remove call to update_event_table_column_to_timestamp in update routine

- FIX: Remove call to wp_timezone() which is only available in WP 5.3+

5.2.8 — 05/Mar/2024

- FIX: The user check that affects the Duo authentication plugin

- FIX: Database update routine is now run without needing to visit the admin interface or each individual site in a multisite

- FIX: Some settings in the firewall menu not resetting after deactivating and reactivating the plugin.

- TWEAK: Audit log and 404 events CSV export file date time column is now in a human readable format not unix timestamp

- TWEAK: Debug log table existing datetime field converted to timestamp to be timezone independent

- TWEAK: Global meta table existing datetime field converted to timestamp to be timezone independent

- TWEAK: Permanent block table existing datetime field converted to timestamp to be timezone independent

- TWEAK: Refactor list item actions to further improve code clarity

- TWEAK: Removed blacklist admin menu as previously announced

- TWEAK: Removed miscellaneous admin menu as previously announced

- Дополнение: удалены различные вкладки меню администратора, как было объявлено ранее

- TWEAK: Store IP lookup result for other types of entries in the login lockdown table

- TWEAK: Update the footer review prompt

- TWEAK: Max file upload size limit to 250 MB by aiowps_max_allowed_upload_config filter removed

- TWEAK: Improve comment spam detection to not interfere with other forms

5.2.7 — 06/Feb/2024

- SECURITY: Added nonce checks to various list table actions to prevent a CSRF vulnerability. Thanks to dhakal_ananda for disclosing this defect. This would allow an attacker who persuaded a logged-in administrator to visit a specially crafted link to perform actions on the 404 event records.

5.2.6 — 06/Feb/2024

- SECURITY: Removed unnecessary use of the «tab» query parameter on various admin menu pages to prevent a non-persistent XSS vulnerability. Thanks to Matthew Rollings for disclosing this defect. (This would allow an attacker who deliberately targets you whilst logged in as an administrator and persuades you to visit a link he controls to inject unwanted scripts on a single visit to your AIOS admin page).

- FEATURE: Added logout event to the audit logs

- FEATURE: Add ability to delete the default readme.html file and wp-config-sample.php file

- FIX: Correct some translation calls that were using the wrong text domain

- FIX: PHP notice caused by the file scanner being unable to read its data file

- FIX: Unlock request button was not showing and redirects to 127.0.0.1

- FIX: Database errors for the aiowps_login_lockdown table during plugin installation

- TWEAK: Refactor the 6G UI

- TWEAK: Added an option to set the Cloudflare Turnstile CAPTCHA theme

- TWEAK: Added CSS styling for audit log details column

- TWEAK: Dashboard critical feature status links fixed and only show features that can be enabled in a multisite subsite

- TWEAK: Deactivating the plugin now removes stored login info so on the next activation users are not force logged out

- TWEAK: Display json string instead of null if json_decode does not work for audit log details

- TWEAK: Event table existing datetime field converted to timestamp to be timezone independent

- TWEAK: Various tweaks to get codebase up to coding standards

- TWEAK: Various tweaks to ensure multiple sentences are not passed to a single translation function

- TWEAK: Fix the broken UI for RSS and Atom firewall settings and added a more info box

- TWEAK: Fix the issue of unique ID in DOM

- TWEAK: Merge Username and Display Name tabs in User Security Settings

- TWEAK: Moved the ‘404 detection’ tab to the ‘Brute force’ admin menu

- TWEAK: Moved the ‘PHP file editing’ tab into ‘File Protection’ tab

- TWEAK: Moved the ‘User enumeration’ tab into the ‘User accounts’ tab in the User Security Menu

- TWEAK: Moved the ‘WP Rest API’ tab into the Firewall Menu

- TWEAK: Moved the ‘Copy protection’ and ‘Frames’ tab into the Filesystem security menu

- TWEAK: Moved the ‘Salt’ tab into the User security menu

- TWEAK: Moved ‘Blacklist Manager’ tab into the Firewall menu.

- TWEAK: Password resets, removed and deleted users are now recorded in the audit log

- TWEAK: Stop 404 IP from being locked if there’s a current lock on that IP

- TWEAK: Unify date and time conversion with users timezone support

- TWEAK: Changed how empty data in ip lookup result is stored in the database

- TWEAK: Rework Firewall Menu page to have two tabs for PHP and .htaccess rules

- TWEAK: Add captcha support for Contact Form 7

- TWEAK: Added a AJAX save settings and get features details badge function as part of ongoing work to add AJAX support to the plugin settings

- TWEAK: Enhance reset password email by adding IP info

- TWEAK: Remove defunct imagetoolbar meta tag

- TWEAK: Login lockout tables existing datetime field converted to timestamp to be timezone independent

- TWEAK: Code improvements — utilising WP_Error objects instead of arrays

5.2.5 — 25/Oct/2023

- SECURITY: On a multisite install, if using the AIOS feature for renaming and hiding the login page, a route existed for an attacker to discover the hidden login page, thus negating the usefulness of the feature. Thanks to Naveen Muthusamy for disclosing this defect.

- FEATURE: Block POST requests that have a blank user-agent and referer

- FEATURE: Added reverse IP Lookup data to the login lockdown notification email

- FIX: Prevent a fatal error when setting up the firewall if the host has disabled the function parse_ini_file

- FIX: Prevent the firewall message store from filling up with unused entries

- FIX: Prevent legitimate Googlebot traffic being blocked on sites where the gethostbyaddr function fails or is disabled

- FIX: An issue that prevented MainWP updates from being performed correctly

- FIX: Prevent user enumeration via the REST API and oEmbed protocol

- FIX: User agent blacklist not matching all strings correctly

- FIX: Logged in user table not showing the correct information

- TWEAK: Improve comment spam detection by using hidden fields and cookies

- TWEAK: Login whitelist suggests both IPv4 and IPv6 addresses to whitelist

- Дополнение: действия в меню консоли теперь обрабатываются через AJAX

- TWEAK: Converted checkboxes in the admin menu pages to switches

- TWEAK: Add network_id and site_id column to debug logs table for differentiating logs between sites on multisite

- TWEAK: Combined various user admin menus into a new ‘User Security’ admin menu

- TWEAK: Export configuration filename now reflects the local timezone.

- TWEAK: Improve the UI/UX of the file scanner making way for future improvements

- Дополнение: изменен дизайн значков менеджера функций

- Дополнение: удалены различные вкладки меню администратора, как было объявлено ранее

- TWEAK: Add features that depend on other plugins to the feature manager conditionally

- TWEAK: Added a null check to function that removes wp meta info from scripts and styles src to prevent a PHP deprecation warning

- TWEAK: Audit log date and time are now displayed in the sites timezone

- Дополнение: предупреждение PHP о неопределенном ключе массива REQUEST_METHOD в файле rule-proxy-comment-posting.php

- Дополнение: когда TranslatePress активен, при выходе из системы через WooCommerce не должна отображаться страница 404, если включен параметр «переименовать страницу входа».

5.2.4 — 16/Aug/2023

- FIX: Ported firewall settings from disabling on upgrade

5.2.3 — 09/Aug/2023

- FIX: Fatal error «set_value() on null» when the firewall config is missing

- FIX: PHP notices when running under cron

- FIX: Revert change that caused the Brute force login whitelist to show the server IPs and not the users

- TWEAK: Add communication mechanism so that firewall can send data to WordPress

- Дополнение: удаление некорректных упоминаний файла .htaccess в правилах брандмауэра PHP

5.2.2 — 04/Aug/2023

- FEATURE: An allow list of IP addresses which bypass the firewall rules

- FIX: Fix get_class() on null fatal error when updating via ManageWP

- FIX: No such file or directory notice generated by the firewall’s config file

- FIX: Only send the upgrade email if one or more of the ported rules had been enabled

- FIX: Fake Google bots are now blocked if bot server IP address does not resolve to a hostname

- FIX: Google reCaptcha now appears correctly on the WooCommerce checkout page

- FIX: Prevent Woocommerce auto login if manual registration approval is turned on

- FIX: Premium upgrade tab UI overlapping issue.

- FIX: Allow maintenance mode to be controlled via WP-CLI (Premium)

- FIX: Use the correct site id for login success events added to audit log table on Multisite

- FIX: Added missing features to the feature manager list

- FIX: A warning when using the update all command via WP-CLI

- TWEAK: AIOS settings based IP address is now used instead of the REMOTE_ADDR server variable for multiple wrong 2FA code notification

- TWEAK: Added ‘aios_audit_log_record_event’ filter to allow events to not be recorded

- TWEAK: Improve the feature item manager code structure making way for future improvements

- TWEAK: Login whitelist suggests both IPv4 and IPv6 addresses to whitelist.

- TWEAK: Move the ‘Custom rules’ tab from the ‘Firewall’ section to its own tab in the ‘Tools’ section

- Дополнение: переместили вкладку «Предотвратить хотлинкинг» на вкладку «Защита файлов» в меню «Безопасность файловой системы»

- Дополнение: все настройки CAPTCHA перенесены на вкладку «Настройки CAPTCHA» в меню «Грубая сила»

- Дополнение: вкладка «Инструмент пароля» перемещена в меню администратора «Инструменты»

- Дополнение: вкладка «Блокировка посетителей» перемещена в меню администратора «Инструменты»

- TWEAK: Moved the ‘User registration honeypot’ tab to the ‘Brute force’ admin menu

- Дополнение: удалили «Таблицу активности учетной записи», поскольку эти записи также записываются в журнал аудита

- Дополнение: удалена вкладка «Неудачные записи входа в систему», как было объявлено ранее, теперь они записываются в журнал аудита

- TWEAK: Improve list table code performance

- Дополнение: удалено использование $_GET, $_POST, $_REQUEST из всех файлов шаблонов, что дает возможности для будущих улучшений

5.2.1 — 12/Jul/2023

- FIX: Include helper class file from loader

- TWEAK: Conditionally load TFA block JavaScript

5.2.0 — 10/Jul/2023

- SECURITY: Remove authentication data from the stacktrace before saving to the database. This defect meant that a site administrator had the potential, between releases 5.1.9 to 5.2.0 (which purges the existing data), to know what site users’ passwords are. This information has limited value (an admin can already reset anyone’s password) except insofar as the passwords may be re-used by users on other sites. In that «hostile admin» scenario, your site has other problems (since the hostile admin has a whole raft of equivalent ways of causing mischief to users, especially if not on multisite where a site admin is potentially not a super admin and may not be able to install or configure plugins). This changelog has been expanded in response to incorrect reports which suggested a wider problem (for example, they did not mention that the attacker needs to already be logged in as an admin to read the log, or that upgrading to 5.2.0 deletes the affected data).

- SECURITY: Set tighter restrictions on what subsite admins can do in a multisite.

- FIX: After editing a file reset permissions back to the original permissions

- FIX: Corrected some broken links in the plugin

- FIX: Fatal error: cannot declare class

- FIX: Normalise all arguments in the stacktrace

- FIX: Wrong login entries added to login activity table on multisite when user logs into subsite they don’t belong to.

- FIX: Too many redirects error for forced logout users solved

- TWEAK: For Cronjob, WP CLI and AIOS_DISABLE_EXTERNAL_IP_ADDR defined constant do not use external services for user IP addresses. Silenced api.ipify.org request failed warning.

- Дополнение: на странице сброса пароля отсутствует перевод и добавлена кнопка создания пароля для переименованной страницы входа в систему

- TWEAK: Added ‘aios_audit_log_event_user_ip’ filter to allow filtering of IP addresses in the audit log

- TWEAK: Added action hook «aios_reset_all_settings» for reset all settings.

- Дополнение: переименована страница входа в систему, на которой теперь есть выпадающий список смены языка, и другие изменения в соответствии с WordPress 6.2

5.1.9 — 09/May/2023

- ДЕТАЛИ: IP-адреса — функциональность менеджера чёрного списка основана на PHP вместо правил .htaccess. Добавлена константа AIOS_DISABLE_BLACKLIST_IP_MANAGER, определите ее в вашем wp-config.php, чтобы отключить менеджер чёрных списков IP-адресов.

- ДЕТАЛИ: обнаружение спам-ботов, запись комментария, полное их удаление или пометка как спам.

- ДЕТАЛИ: шифрование секретных ключей TFA, которые хранятся в базе данных (дополнительная защита на случай взлома базы данных)

- ДЕТАЛИ: для таблицы журнала аудита добавлены массовые действия «Удалить все» и «Удалить отфильтрованное»

- ИСПРАВЛЕНО: предотвращение добавления Cloudflare Turnstile к формам входа, когда учетные данные не заданы

- ИСПРАВЛЕНО: изменение места загрузки обработчика событий журнала аудита, для предотвращения ошибки при удалении плагина

- ИСПРАВЛЕНО: проверки класса контекста для поддержки cli

- НАСТРОЙКА: супер админ мультисайта может получить доступ в консоль дочерних сайтов без повторного входа, если включен salt postfix

- НАСТРОЙКА: файл JavaScript капчи загружается без надобности на страницах сайта, если включена капча комментариев или пользовательская капча для входа в систему

- НАСТРОЙКА: изменены проверки одноразовых номеров, чтобы использовать внутреннюю функцию проверки возможностей пользователя и одноразовых номеров

- НАСТРОЙКА: регистрация пользователей и успешный вход в систему теперь регистрируются в журнал аудита

- НАСТРОЙКА: добавлен класс команд и переработаны обработчики AJAX

- НАСТРОЙКА: проверка капчи для избежания конфликтов с некоторыми плагинами, вызывающими код аутентификации WordPress

- НАСТРОЙКА: улучшение пользовательского интерфейса функции префикса таблиц базы данных.

- НАСТРОЙКА: обновления ядра WordPress теперь регистрируются в журнал аудита

- НАСТРОЙКА: обновления переводов теперь регистрируются в журнал аудита

- НАСТРОЙКА: добавление события изменения объекта в журнал аудита, когда информация об обновлении недоступна

- НАСТРОЙКА: автоматические электронные письма, отправленные AIOS, которые не удалось отправить из-за адреса from

5.1.8 — 11/April/2023

- ИСПРАВЛЕНО: обнаружение 404 — действия по занесению отдельных записей в черный список, удалению, временному блокированию перестали работать в 5.1.7

- ИСПРАВЛЕНО: непредвиденная фатальная ошибка при нулевом ‘set_value’

- ИСПРАВЛЕНО: удалены действия обработчика событий журнала аудита при удалении плагина, чтобы предотвратить ошибку

- ИСПРАВЛЕНО: удалены некоторые обработчики событий журнала аудита при удалении плагина, чтобы предотвратить ошибку

- ИСПРАВЛЕНО: получение правильного пути wp-config при установке в подкаталог

- НАСТРОЙКА: исключение AIOS_Helper::request_remote timed out проигнорировано.

- НАСТРОЙКА: имя класса Requests_IPv6 устарело в WordPress 6.2.

- НАСТРОЙКА: неудачные попытки входа в систему теперь регистрируются в журнал аудита

5.1.7 — 24/March/2023

- ИСПРАВЛЕНИЕ: Предотвращение фатальной ошибки при вызове get_server_detected_user_ip_address(), когда брандмауэр не настроен

- НАСТРОЙКА: уточнить заголовок уведомления консоли и изменить изображение.

5.1.6 — 21/March/2023

- FEATURE: добавлен журнал аудита

- FEATURE: добавьте опцию salt postfix для повышения безопасности вашего сайта

- FEATURE: общая библиотека, которую можно использовать из брандмауэра.

- FIX: переименование ярлыка логина, используемого как wp-login-RANDOM_SUFFIX, показывающего 404 страницу. Решена проблема и очищен код для активации на нескольких сайтах.

- FIX: конфликт дочерней темы Divi — обращение к неопределенной функции et_builder_get_fonts() в functions.php в строке 208 решено.

- FIX: вкладка настроек captcha в multisite установке дочерних сайтов не отображается

- FIX: ошибка изменения расписания событий cron для хука aios_15_minutes_cron_event, если плагин деактивирован или деинсталлирован

- TWEAK: остановка перечисления пользователей теперь показывает код 403 запрещенной ошибки вместо 500 ошибки сервера

- TWEAK: PHP 8.1 предупреждение rawurldecode передача null вместо типа string устарела для правила блокирования строки запроса 6g

- TWEAK: очистка кода для отключения константы brute force на основе cookie, поскольку правило перенесено в брандмауэр

- TWEAK: пользовательский интерфейс страницы мониторинга IP-адресов спама в комментариях

- TWEAK: обновленные сезонные предложения

- TWEAK: Улучшение внутренней структуры кода для будущих улучшений.

- TWEAK: убрано упоминание о том, что правила брандмауэра 6g были основаны на .htaccess, так как теперь они основаны на php

- TWEAK: добавлена новая внутренняя функция для проверки возможностей пользователя и одноразовых номеров.

- TWEAK: улучшение кода конфигурации с помощью встроенного сохранения.

- TWEAK: позволяет фильтровать журнал проверок и экспортировать его в CSV

5.1.5 — 13/February/2023

- ОСОБЕННОСТЬ: Добавлена поддержка Cloudflare Turnstile CAPTCHA

- FIX: Решены проблемы с неопределенным ключом массива HTTP_USER_AGENT.

- FIX: Новые возможности v5 не сохраняются в файле экспорта и не сбрасываются должным образом после деинсталляции.

- FIX: Изменение прав доступа к файлу применяется к последней не выбранной записи. Кроме того, больше не меняйте разрешения, когда они уже более жесткие, чем предложено.

- FIX: Фатальная ошибка ‘Вызов функции-члена contains_contents() при нулевом значении’

- TWEAK: Удалена неверная информация о том, что белый список логинов может быть реализован через htaccess.

- TWEAK: Рефакторинг задач настройки для премиум-команд WP CLI AIOS.

- TWEAK: Улучшена проблема с производительностью загрузки страницы из-за активной проверки несовместимого премиум-плагина tfa.

- TWEAK: Убедитесь, что домен перевода зарегистрирован, прежде чем пытаться его использовать

- TWEAK: Щелчок заменен на нажатие в тексте, потому что пользователи могут быть на мобильных устройствах и не использовать мышь.

- TWEAK: Страницы регистрации, комментариев, администрирования Buddypress и bbPress, чтобы показать уведомление о включении настроек captcha.

- TWEAK: Улучшение пользовательского интерфейса для вкладки обнаружения 404

- TWEAK: Улучшение внутренней структуры кода для будущих улучшений.

- TWEAK: Предупреждение об устаревании PHP 8.2 для динамических свойств

- TWEAK: Устранены непреднамеренную возможность обхода каталога и отсутствие экранирования при выводе файлов с помощью функции «просмотр системного журнала». Эта функция доступна только администратору (который, конечно, уже может делать все, что угодно на сайте, так что это не имеет последствий для безопасности) и позволяет ему просматривать (последние 50 строк) из любого файла или списка любого каталога в системе, где веб-сервер имеет доступ на чтение.

- FIX: Фатальная ошибка ‘Вызов функции-члена contains_contents() при нулевом значении’

- TWEAK: брандмауэр получает константы из одного источника.

5.1.4 — 14/December/2022

- ОСОБЕННОСТЬ: Добавьте возможность отключения RSS- и ATOM-каналов.

- FIX: Менеджер черного списка IP-адресов не работал.

5.1.3 — 09/December/2022

- БЕЗОПАСНОСТЬ: Файлы импорта настроек больше не сохраняются в общедоступной папке, где они могут быть потенциально проиндексированы поисковыми системами, если администратор не импортирует настройки (при этом файл импорта удаляется).

- ОСОБЕННОСТИ: Внедрение системы событий межсетевого экрана

- FIX: Защита дочерних сайтов при загрузке брандмауэра через plugins_hook

- TWEAK: Улучшение пользовательского интерфейса для загрузки файлов импорта

- TWEAK: Добавлена опция CAPTCHA по умолчанию, создавая возможность для новых CAPTCHA в будущем

5.1.2 — 07/December/2022

- ОСОБЕННОСТЬ: User Agent — функциональность менеджера черного списка должна основываться на PHP, а не на правилах .htaccess.

- FIX: Сортировка по ‘статусу’ в таблице спама комментариев

- FIX: Функция защиты от копирования не работает на iPhone

- FIX: Защита от перебора на основе куки блокируется, если плагин деактивирован и снова активирован.

- FIX: Уведомление о необходимости повторного применения правил .htaccess после повторной активации плагина отображается на дочерних сайтах.

- FIX: Различные уведомления командной строки WordPress о неопределенных индексах $_SERVER

- Исправление: решена проблема синхронизации файлов при деактивации и повторной активации настройки брандмауэра плагина.

- TWEAK: На странице настройки 2FA отображаются премиум настройки для AIOS premium.

- TWEAK: Удаление символов, которые не должны были находиться на странице сканера

- TWEAK: Организованы правила брандмауэра в подкаталогах

- TWEAK: Добавлен ответ на вопрос GDPR в раздел FAQ плагина AIOS WP org.

- TWEAK: Позволяет фильтровать разрешение управления AIOS через фильтр

aios_management_permission. - TWEAK: Используйте функцию is_main_site().

- TWEAK: Скопируйте IP-адрес в буфер обмена при нажатии на него в WP Security -> Brute Force -> Белый список входа.

- TWEAK: Лучшее определение контекста для брандмауэра

5.1.1 — 16/November/2022

- БЕЗОПАСНОСТЬ: Исправлена ошибка проверки символов массовых операций, что приводило к уязвимости CSRF. Эксплуатация потребует от злоумышленника создать ссылку специально для вашего сайта и убедить вас щелкнуть по ней, пока вы вошли в систему; если вы это сделаете, это может привести к массовым действиям, выполняемым в таблицах списков AIOS (например, удалять записи из списков заблокированных IP-адресов), при этом злоумышленник может удалять записи по идентификационным номерам базы данных, которые он не может знать напрямую (например, 15, 16, 17), а не по IP-адресу (например, 100.101.102.103).

- ОСОБЕННОСТИ: Предотвращение перебора на основе куки-файлов реализовано в новой системе брандмауэра на базе PHP.

- FIX: Видимость метода AIOWPSecurity_WP_Loaded_Tasks::site_lockout_tasks()

- FIX: Предотвращение удаления с помощью кнопки «Отклонить уведомление» всех уведомлений со страницы, включая уведомления, содержащие важную информацию.

- FIX: Решена проблема Brute Force > Login Whitelist с доступом пользователя к защищенным паролем страницам.

- FIX: Cсылка принудительного выхода из системы не работает в списке пользователей, вошедших в систему.

- FIX: Ключ сайта Google reCAPTCHA и секретный ключ не проверяются сразу.

- TWEAK: Изменения стиля кода для страниц, связанных со сканером, и будущего класса менеджера элементов.

- TWEAK: Стиль заглавных букв повторно применяется для вкладок меню брандмауэра.

- TWEAK: вместо блокировки входа использовалось слово блокировки входа в пользовательский интерфейс и содержимое почты. Константа AIOWPS_DISABLE_LOGIN_LOCKDOWN изменена на AIOWPS_DISABLE_LOGIN_LOCKOUT.

- TWEAK: Обновлена вкладки и ссылки, чтобы они соответствовали стилю заглавных букв других плагинов UpdraftPlus.

- TWEAK: Добавлен фильтр

aios_server_typeдля переопределения возвращаемого значения методаAIOWPSecurity_Utility::get_server_type(). - TWEAK: Уведомление — журналы учетной записи, журналы событий 404 старше 90 дней автоматически очищаются для отображения.

- TWEAK: FAQs на странице обновления Premium связаны с правильным URL-адресом.

- TWEAK: Поиск IP-адреса вызывается только один раз в одном и том же запросе страницы. Блокировка посетителей вызывается, когда пользователь не вошел в систему. Информация о пользователе обновляется только при входе в систему.

- TWEAK: Блокировка входа пользователя в систему — минимальная продолжительность блокировки должна быть меньше максимальной, подтвержденной.

- TWEAK: Создание резервной копии wp-config перед установкой содержимого брандмауэра.

- TWEAK: Возможность понизить уровень защиты брандмауэра, что позволяет пользователям отменить изменения, внесенные при настройке брандмауэра.

- TWEAK: Установлен глобальный контроль для контекста $wp_file_descriptions, чтобы он назначался правильно, предотвращая едва заметное визуальное изменение в редакторе темы

- TWEAK: Уведомление о Черной Пятнице

- TWEAK: Обновление файла readme.txt

5.1.0 — 12/October/2022

- FIX: Загрузчик логина бесконечно отображается на экране входа в систему, и администраторы не могут войти в систему, если пользователь включил режим обслуживания и аутентификацию 2FA одновременно.

- FIX: Нажатие кнопки «Отключить брандмауэр» не очищало новые правила брандмауэра 6G.

- FIX: Пароль приложения был отключен по умолчанию при активации плагина AIOS.

- FIX: Произошла ошибка с сообщением об ошибке: Uncaught TypeError: fclose(): Аргумент № 1 ($stream) должен иметь тип ресурса, bool, указанный в all-in-one-wp-security-and-firewall/classes/wp -security-utility-htaccess.php:164 на сервере, где корневая папка недоступна для записи.

- TWEAK: Сервис поиска IP-адресов whatismyipaddress удален, API для bot.whatismyipaddress.com больше не доступен.

- TWEAK: Окно с простой математической капчей отображалось, когда пользователь вводил код 2FA во время входа в систему.

- TWEAK: Максимальный лимит загрузки брандмауэра по умолчанию увеличен с 10 МБ до 100 МБ.

- TWEAK: Реализована многоязычная Google reCaptcha для отображения сообщений на местном языке, а не только на английском.

- TWEAK: Обновлены заголовки, метки и кнопки, чтобы они соответствовали стилю написания заглавных букв других плагинов.

- TWEAK: Добавлена вкладка премиум-обновления.

5.0.9 — 06/October/2022

- FIX: Уведомление PHP: Только переменные должны передаваться по ссылке в /wp-content/plugins/all-in-one-wp-security-and-firewall/classes/wp-security-notices.php на строке 202.

- TWEAK: Автоматическое отключение белого списка входа в систему при обновлении для всех типов серверов и отображение соответствующего уведомления.

- TWEAK: 2FA — Предупреждение: Устарело: вызовите get_controller(‘totp’), а не get_totp_controller() в /includes/simba-tfa/simba-tfa.php в строке 713.

5.0.8 — 29/September/2022

- БЕЗОПАСНОСТЬ/ФУНКЦИЯ: Исправлено обнаружение IP-адреса и параметры настройки обнаружения IP-адреса в Панели администратора > Безопасность WP > Настройки > Расширенные настройки, предоставляют пользователю руководство по их использованию и уведомление пользователя, если возникнут какие-либо проблемы. Версии с 5.0.0 по 5.0.7 имели дефект, позволяющий злоумышленнику подделать свой IP-адрес,

помогая им избежать обнаружения или блокировки законных пользователей. Спасибо Calvin Alkan за ответственное раскрытие информации. - FIX: На экране входа в систему wp отображалась запрещенная ошибка 403, если URL-адрес входа содержит параметр redirect_to и на локальном хосте включена функция брандмауэра запрещать неверные строки запроса.

- FIX: Метод запроса PUT блокировался, когда пользователь включал брандмауэр 6G.

- Исправление: белый список входа в систему не работал на серверах, не поддерживающих файлы .htaccess, без отображения этой информации в пользовательском интерфейсе. Эта функция теперь перенесена на PHP и работает на всех серверах. Спасибо Calvin Alkan за обнаружение этой проблемы.

- TWEAK: Добавлены индексные ключи в таблицы login lockdown, failed_logins и permanent block, чтобы предотвратить низкую производительность чтения базы данных в случае хранения огромного количества строк в этих таблицах (см. пункт «SECURITY» выше, так как описанный там дефект может привести к этому). Спасибо Calvin Alkan за выявление этой проблемы.

- TWEAK: Исправлено сообщение журнала PHP-брандмауэра «Невозможно найти рабочую область».

- TWEAK: Добавлена константа AIOS_DISABLE_GET_EXTERNAL_IP. Определите ее в вашем wp-config.php, чтобы отключить получение IP-адреса через внешний API, когда метод получения IP не может получить действительный IP-адрес.

- TWEAK: Заменен устаревшие вызовы jQuery(document).ready().

- TWEAK: Отключен доступ к cookie через JS и HTTP для предотвращения перебора на основе cookie.

- TWEAK: Улучшен механизм хранения cookie для предотвращения перебора на основе cookie. Спасибо Calvin Alkan за выявление этого улучшения.

- TWEAK: Показ уведомления, предупреждающего пользователя о том, что блокировка спам-комментария не работает на серверах отличных от Apache, в разделе блокировки спам-комментария. Спасибо Calvin Alkan за выявление этого упущения.

- TWEAK: Добавлена константа AIOS_DISABLE_LOGIN_WHITELIST. Определите ее в вашем wp-config.php, чтобы отключить белый список IP-адресов для входа.

5.0.7 — 08/September/2022

- FIX: URL входа в систему использовал префикс URL сайта вместо домашнего URL, когда домашний URL отличался от URL сайта.

- FIX: Переименование логина и защита от перебора на основе cookie не могли работать одновременно, если для постоянной ссылки было установлено значение plain.

- FIX: Отключение защиты брандмауэра 5G не удаляло правила 5G из файла .htaccess.

- TWEAK: Добавлена кнопка «Отказаться» в уведомление о настройке брандмауэра.

5.0.6 — 07/September/2022

- FIX: Прекращение работы задания host cron в определенной ситуации.

- FIX: Некоторые параметры настройки, такие как включение функции honeypot для страницы регистрации, отключение пароля приложения, включение перемещения спам-комментариев в корзину через указанные дни, перемещение спам-комментариев в корзину через несколько дней, включение удаления таблиц базы данных при деинсталляции и включение удаления всех настроек плагина при деинсталляции плагина были отменены при обновлении плагина.

- TWEAK: Добавлен комментарий «безопасное сообщение» в файл настроек брандмауэра.

5.0.5 — 05/September/2022

- FIX: Правила перебора на основе cookie и т.д. будут удалены из .htaccess, если они установлены в более старой версии 4.4.12.

- FIX: Почта с уведомлением о блокировке IP-адреса была отправлена для события блокировки 404.

- TWEAK: Исправлено сообщение журнала PHP-брандмауэра «Невозможно найти рабочую область».

5.0.4 — 03/September/2022

- FIX: Предупреждение о кодировке PHP в последней версии PHP при работе с параметром адреса электронной почты.

- TWEAK: Добавлена константа, AIOS_DISABLE_COOKIE_BRUTE_FORCE_PREVENTION. Определите это в своем wp-config.php, чтобы отключить предотвращение входа в систему на основе файлов cookie.

5.0.3 — 02/September/2022

- FIX: После обновления до версии 5.0.0 могло быть отправлено пустое письмо с уведомлением о блокировке IP-адреса.

- FIX: PHP-файл не мог быть загружен через командную строку, если включено переименование страницы входа.

- FIX: При запуске WordPress из командной строки появлялось предупреждение Undefined index: REQUEST_METHOD.

- TWEAK: Импортирован последний модуль TFA, загружая JS менее агрессивно, чтобы избежать возможных конфликтов.

5.0.2 — 02/September/2022

- FIX: Пользователь не может войти в систему, если он установил принудительный выход из системы, а часовой пояс сайта отличается от UTC.

- FIX: Избежать несовместимости с Wordfence Login Security, не загружая наш модуль TFA, если этот плагин активен

5.0.0 — 01/September/2022

- ОСОБЕННОСТИ: Функция двухфакторной аутентификации (2FA) & соответствующие настройки.

- ОСОБЕННОСТЬ: Настройте механизм для ранней загрузки файла PHP брандмауэра.

- ОСОБЕННОСТЬ: Механизм правил брандмауэра PHP.

- ОСОБЕННОСТЬ: Добавьте функцию поиска WHOIS.

- ОСОБЕННОСТИ: Реализация правил брандмауэра 6G в новом брандмауэре на базе PHP.

- ОСОБЕННОСТИ: Отключение паролей приложений WordPress.

- ОСОБЕННОСТЬ: Удаление таблиц и настроек плагина при деинсталляции плагина в соответствии с настройками конфигурации.

- ОСОБЕННОСТЬ: Удаление спам комментариев через n дней в соответствии с настройками, установленными в Admin Dashboard > WP Security > SPAM Prevention > вкладка «Comment SPAM» > раздел «Comment Processing» > параметры «Trash Comments After».

- ОСОБЕННОСТЬ: Защита брандмауэра методом перебора на основе Cookie, основанная на PHP-коде вместо правил htaccess, так что она также работает с серверами Nginx, IIS и т.д.

- ОСОБЕННОСТЬ: Разрешить использование нескольких адресов электронной почты для параметра «Вход пользователя» > «Уведомлять по электронной почте».

- ОСОБЕННОСТЬ: Включена поддержка диапазонов IPv6 в формате CIDR.

- FIX: Клиент WooCommerce перенаправлялся на страницу wp-login после оплаты с помощью внешнего платежного шлюза, если был настроен принудительный выход из системы через определенное количество минут.

- FIX: Если язык WordPress был установлен на любой другой язык, кроме английского, автоматически обновляйте электронные письма ядра, плагина и темы, отправленные на английском языке, а не на настроенном языке.

- FIX: Решена ошибка базы данных для мультисайта при создании нового сайта.

- FIX: Параметры Captcha не должны загружаться автоматически.

- FIX: Ошибка базы данных для имени столбца многосайтового cronjob.

- FIX: Плагин засоряет базу данных большим количеством строк. Удаление старых данных через 90 дней.

- FIX: Решена проблема с переименованием логина с помощью команды wp plugin list.

- FIX: Переименование Логина нарушает функциональность выхода из системы, если WP_HOME установлен на URL, отличный от URL основных файлов WordPress.

- FIX: PHP Фатальная ошибка: Необработанная Ошибка: Класс «AIOWPSecurity_Admin_Init» не найден в html/wp-content/plugins/all-in-one-wp-security-and-firewall/wp-security-core.php:366.

- FIX: IP-адрес блокировки спам-комментариев остается заблокированным даже после одобрения спам-комментариев.

- FIX: Мерцание всплывающих подсказок круговой диаграммы раздела «Панель Управления» > «Безопасность WP» > «Разбивка точек безопасности».

- FIX: Опция «Длительность блокировки 404» ничего не делает.

- FIX: Поиск не работал для таблицы списка журналов событий 404.

- FIX: Поиск не работал для таблицы списка неудачных входов в систему.

- FIX: Поиск не работал для таблицы списка Активность учетной записи.

- FIX: Массовое удаление не работало для таблицы списка действий Учетной Записи.

- FIX: Предупреждение, когда боты делают неправильно оформленные запросы.

- FIX: When the user had pressed the bottom bulk action button …